Warum Zero-Trust-Security jetzt absolut unverzichtbar wird

Als Verantwortlicher musst du erkennen, dass durch zunehmende, raffinierte Angriffe und verteilte Arbeitsumgebungen das Risiko für schwerwiegenden Datenverlust steigt; nur mit Zero-Trust-Prinzipien-permanenter Identitätsprüfung, minimalen Zugriffsrechten und Mikrosegmentierung-kannst du deine Infrastruktur wirksam schützen und die operative Resilienz erhöhen. Key Takeaways: Zero Trust verhindert laterale Ausbreitung von Angriffen und schützt Cloud‑ und Remote‑Arbeitsplätze in einer verteilten IT‑Landschaft. […]

Die Zukunft der Post-Quantum-Sicherheit in modernen Netzwerken

Als IT-Verantwortlicher musst you Ihre Infrastruktur jetzt auf Post-Quantum-Kryptographie umstellen; you sollten wissen, dass quantenfähige Angriffe existenzielle Risiken für verschlüsselte Daten darstellen, während post-quantum-Algorithmen neue Chancen bieten, Hybridlösungen und Migration für your langfristige Vertraulichkeit zu sichern; priorisieren you Zertifikatswechsel und kontinuierliche Risikoanalyse. Wichtigste Erkenntnisse: Frühe Einführung hybrider Post‑Quantum‑Kryptographie reduziert das Risiko von nachträglichem Abhören und […]

Wie Unternehmen ihre Cloud-Strukturen endlich stabilisieren können

In diesem Beitrag zeigen wir you pragmatische Maßnahmen, mit denen you Ausfallzeiten drastisch reduzieren und Sicherheitsrisiken minimieren können; you lernen, wie you your Architektur durch automatisiertes Monitoring, klare Governance und robuste Backups stärken, Prioritäten setzen und kontinuierlich testen, damit your Cloud resilient, kosteneffizient und sicher bleibt. Key Takeaways: Klare Cloud-Governance und Kostenkontrolle etablieren (Rollen, Richtlinien, […]

Quantum-Enhanced Machine Learning

Wir stehen an der Schwelle zu einer neuen Ära der künstlichen Intelligenz, einer Ära, in der die rätselhaften Prinzipien der Quantenmechanik dazu dienen, unsere lernfähigen Algorithmen auf ungeahnte Höhen zu treiben. Das Feld des Quantum-Enhanced Machine Learning (QEML) ist kein bloßes futuristisches Märchen mehr, sondern eine greifbare Realität, die darauf wartet, von uns in ihrer […]

So gelingt die sichere Migration von Legacy-Systemen

Bei der Migration von Legacy-Systemen müssen Sie systematisch vorgehen: analysieren Sie Abhängigkeiten und Risiken, planen Sie Ausfallzeiten und Backups und führen Sie Tests in Staging-Umgebungen durch. Achten Sie besonders auf Datensicherheit und Compliance, um Datenverlust und Betriebsunterbrechungen zu vermeiden. Mit klaren Rollback-Plänen und schrittweiser Modernisierung erreichen Sie höhere Sicherheit, Performance und Zukunftsfähigkeit Ihrer IT-Landschaft. Wichtige […]

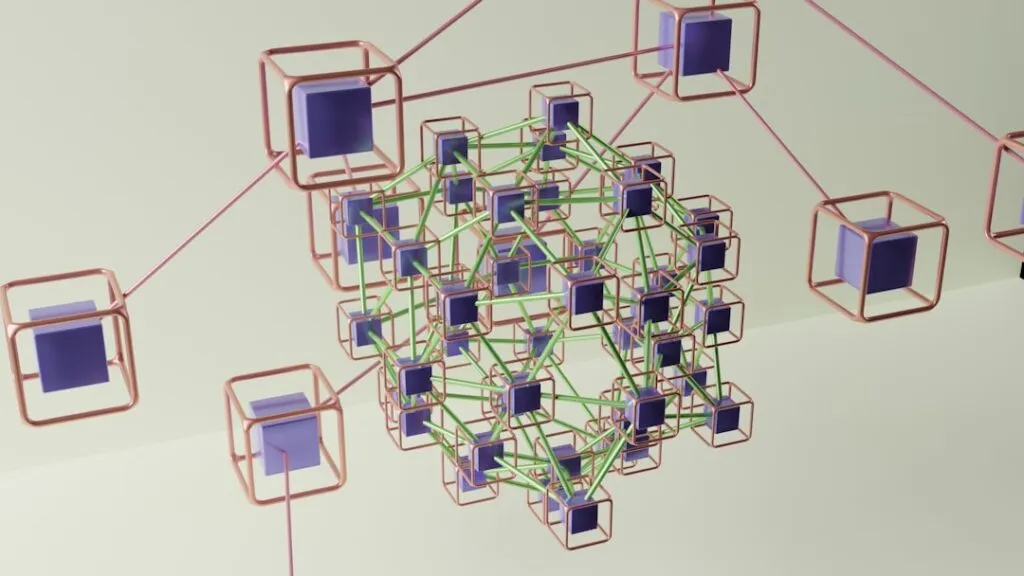

Digital Twins für IT-Infrastruktur

Wir wollen uns heute mit einem Thema beschäftigen, das uns als Betreiber von IT-Infrastrukturen zunehmend unter den Nägeln brennt: die sogenannten „Digitalen Zwillinge für IT-Infrastruktur“. Es ist mehr als nur eine Modeerscheinung; es ist ein Werkzeug, das das Potenzial hat, unsere Arbeit grundlegend zu verändern – hin zu mehr Effizienz, besserer Vorhersagekraft und letztendlich zu […]

Wie KI-gestützte Cyberabwehr neue Bedrohungen abwehrt

Als IT-Verantwortlicher siehst du, wie Angreifer immer raffinierter werden; automatisierte, polymorphe Malware und Zero-Day-Exploits stellen die größte Gefahr dar. KI unterstützt dich, indem sie Anomalien in Echtzeit erkennt, Bedrohungen priorisiert und vorbeugende Gegenmaßnahmen automatisiert, sodass du schneller reagierst und Ausfallzeiten minimierst. Diese Technologien verbessern deine Abwehr durch kontinuierliches Lernen und adaptive Verteidigungsstrategien. Key Takeaways: KI […]

Cyberabwehr mit KI-Erkennungssystemen

Der digitale Raum, ein scheinbar grenzenloses Universum voller Möglichkeiten, ist zugleich ein Minenfeld für unsere sensiblen Daten und kritischen Infrastrukturen. Wir sind uns bewusst, dass die Bedrohungslandschaft im Cyberspace sich rasant entwickelt. Mit jedem Fortschritt in der Technologie entstehen neue Angriffsvektoren, die traditionelle Verteidigungsmechanismen an ihre Grenzen stoßen lassen. Die schiere Menge an Daten, die […]

Souveräne Cloud & Datenlokalisierung

Wir leben in einer Zeit, in der Daten als das neue Gold bezeichnet werden. Doch anders als physisches Gold sind diese immateriellen Werte flüchtig, grenzenlos und erfordern einen sorgsamen Umgang. Wir sprechen heute über ein Thema, das in den Chefetagen und Rechenzentren gleichermaßen diskutiert wird: die Souveräne Cloud und Datenlokalisierung. Es ist ein Komplex, der […]

Edge-AI für Smart Cities

Wir stehen an der Schwelle zu einer neuen Ära urbaner Entwicklung, einer Ära, in der unsere Städte nicht nur größer, sondern auch klüger werden. Du fragst dich vielleicht, wie das möglich ist, und die Antwort ist komplex, aber im Kern liegt sie im Konzept der Edge-AI für Smart Cities. Stell dir vor, deine Stadt atmet, […]