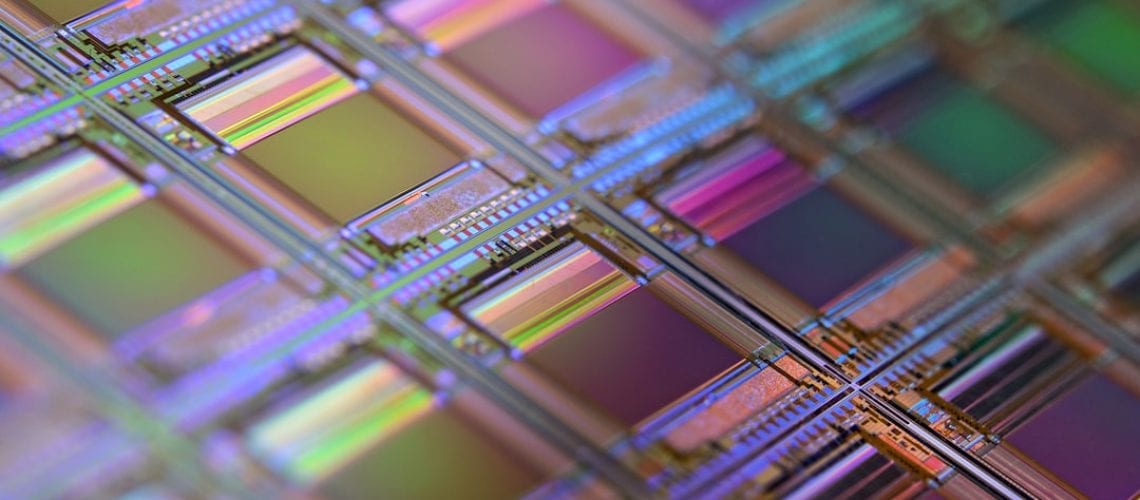

Wir stehen an einer Schwelle, einer digitalen Zeitenwende. Die Verschlüsselung, die wir heute unzweifelhaft als Fundament unserer digitalen Sicherheit betrachten, ist wie ein mächtiger Damm, der die Flut der Cyberkriminalität in Schach hält. Doch ein neuer Sturm zieht auf, und dieser Sturm bringt eine Welle mit sich, die so gewaltig ist, dass sie selbst den stärksten Damm zum Einsturz bringen könnte: Quantencomputer. Wir müssen uns fragen: Wie sicher ist unsere digitale Zukunft wirklich?

Die Möglichkeit, dass leistungsfähige Quantencomputer bald Realität werden, wirft einen langen Schatten auf unsere heutige digitale Infrastruktur. Die Algorithmen, die unsere Online-Transaktionen, unsere geheimen Kommunikationen und sogar die Sicherheit nationaler Geheimnisse schützen, könnten mit einem Schlag obsolet werden. Es ist, als würden wir über eine Brücke gehen, die wir für unzerstörbar halten, nur um im Nachhinein festzustellen, dass sie bereits unter einem geheimen, unsichtbaren Gewicht zu bröckeln beginnt.

Die Sorge ist real. Wir leben in einer Welt, die zunehmend von digitalen Daten und deren Schutz abhängt. Deine Banküberweisung, deine E-Mails, deine persönlichen Gesundheitsdaten – all das ruht auf dem Vertrauen in kryptographische Verfahren. Doch hier liegt die Krux: Die meisten dieser Verfahren basieren auf mathematischen Problemen, die für heutige Computer extrem schwer zu lösen sind. Das Knacken solcher Verschlüsselungen würde Jahre, wenn nicht Jahrhunderte dauern.

Warum sind heutige Computer hilflos? Drei Kernideen.

Stell dir vor, du gibst einem Mathematiker eine riesige Zahl und bittest ihn, diese in ihre Primfaktoren zu zerlegen. Für heutige Computer ist das eine Aufgabe von epischem Ausmaß. Je größer die Zahl, desto länger braucht der Rechenknecht. Genau auf dieser Schwierigkeit beruht ein Großteil der heutigen asymmetrischen Kryptographie, wie RSA.

- Der Primfaktorzerlegung-Albtraum: Was für heutige Computer unmöglich scheint, ist für einen Quantencomputer, sobald er ausreichend leistungsfähig ist, eine weitaus machbarere Aufgabe. Der Shor-Algorithmus, ein Meilenstein der Quantencomputerforschung, kann solche Probleme exponentiell schneller lösen. Das bedeutet: Der Schlüssel, der heute sicher ist, ist morgen vielleicht nur noch ein offenes Buch.

- Der diskrete Logarithmus-Schrei: Ein weiteres Fundament vieler heutiger Verschlüsselungsstandards beruht auf der Schwierigkeit, den diskreten Logarithmus zu berechnen. Auch hier hat der Shor-Algorithmus eine Lösung in greifbare Nähe gerückt, indem er diese Probleme ebenfalls exponentiell beschleunigt.

- Der vernachlässigte Rest: Selbst symmetrische Verschlüsselungen, die angeblich robuster sind, sind nicht immun. Der Grover-Algorithmus kann die Suche nach dem richtigen Schlüssel beschleunigen, wenn auch nicht so dramatisch wie beim Shor-Algorithmus. Stell es dir vor, du suchst in einem riesigen Katalog nach einem bestimmten Buch. Ein heutiger Computer blättert Seite für Seite um. Ein Quantencomputer könnte einen Weg finden, die relevanten Seiten parallel zu durchsuchen und den Prozess erheblich zu verkürzen.

Es geht also nicht darum, ob Quantencomputer kommen, sondern wann und wie leistungsfähig sie sein werden. Und die Antwort auf die Frage, wie sicher unsere digitale Zukunft ist, hängt maßgeblich davon ab, wie gut wir uns auf diesen Wandel vorbereiten.

Die Post-Quanten-Kryptographie: Unsere neue Rüstung

Zum Glück sind wir nicht tatenlos. Forscher auf der ganzen Welt arbeiten fieberhaft an der Entwicklung und Standardisierung von kryptographischen Verfahren, die auch gegen Angriffe von Quantencomputern resistent sind. Man nennt dies „Post-Quanten-Kryptographie“ (PQC) oder auch „Quanten-resistente Kryptographie“. Diese neuen Algorithmen basieren auf mathematischen Problemen, die auch für zukünftige Quantencomputer schwer zu lösen sein werden.

Welche neuen Waffen rüsten wir uns an? Drei Hauptkategorien.

Stell dir vor, wir bauen eine neue Festung, die neuen Belagerungswaffen standhält. Die PQC ist genau das: unsere neue digitale Festung, errichtet auf stärkeren Fundamenten.

- Das Gitter-Geheimnis: Gitterbasierte Kryptographie ist einer der vielversprechendsten Ansätze. Sie beruht auf der Schwierigkeit, bestimmte Punkte in hochdimensionalen Gitterstrukturen zu finden oder zu optimieren. Diese Probleme sind so komplex, dass sie selbst für Quantencomputer eine enorme Herausforderung darstellen. Es ist wie das Finden eines bestimmten Samenkorns in einem riesigen, hochkomplexen Saatfeld, bei dem jeder Samen perfekt angeordnet ist.

- Der Code der Vielfalt: Codebasierte Kryptographie nutzt die Schwierigkeit, Fehler in einem codierten Nachricht zu korrigieren. Die bekanntesten Vertreter sind die McEliece-Kryptosysteme. Stell dir vor, du schickst eine Nachricht, die absichtlich mit ein paar Fehlern versehen ist. Dein Gegenüber hat einen Schlüssel, um diese Fehler zu erkennen und die ursprüngliche Nachricht wiederherzustellen. Ein Angreifer ohne diesen Schlüssel hat es schwer, die korrekte Nachricht zu rekonstruieren, und für einen Quantencomputer ist das Problem nicht einfacher.

- Die Multivariate-Geheimschriften: Hierbei geht es um die Lösung von Systemen multivariater quadratischer Gleichungen über endlichen Körpern. Dies ist ein mathematisches Problem, das sich als resistent gegen bekannte Quantenalgorithmen erwiesen hat. Stell es dir wie ein komplexes Sudoku vor, dessen Lösung für einen Quantencomputer nicht einfacher ist als für einen klassischen Computer.

- Die Hash-basierten Signaturen: Ein weiterer vielversprechender Ansatz, der bereits auf gut verstandenen kryptographischen Techniken aufbaut. Diese Signaturen sind besonders effizient, aber oft mit einem einmaligen Gebrauch oder komplexen Schlüsselführungsmechanismen verbunden. Es ist wie ein Siegel, das du nur einmal verwenden kannst und das dann zerbricht, aber dafür eine unwiderrufliche Bestätigung deiner Identität liefert.

Diese neuen Algorithmen sind unsere Hoffnung. Sie sollen die Lücke schließen, die die Quantentechnologie reißt. Doch die Umstellung ist kein Spaziergang. Es ist ein massives Unterfangen, das Zeit, Ressourcen und eine sorgfältige Planung erfordert.

Die Herausforderungen der Umstellung: Kein Kinderspiel

Die naheliegende Frage ist: Warum warten wir nicht einfach, bis der Sturm vor unserer Tür steht? Die Antwort ist einfach und schmerzhaft: Weil die Vorbereitung Zeit braucht. Wir können nicht einfach das Stromnetz ändern, während die Lichter noch brennen. Die Umstellung auf Post-Quanten-Kryptographie ist ein Mammutprojekt.

Welche Stolpersteine erwarten uns? Drei kritische Punkte.

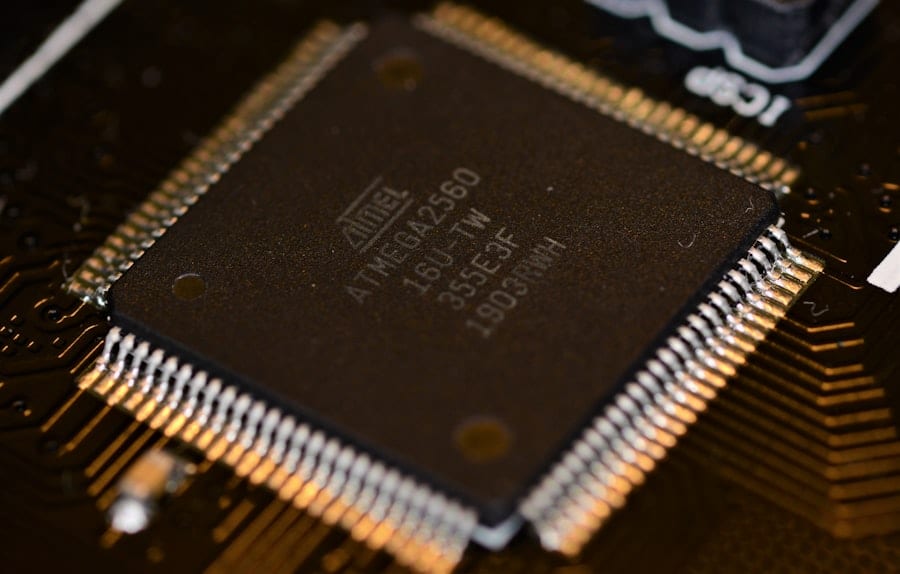

Die Einführung neuer kryptographischer Standards ist komplex. Sie betrifft jeden Aspekt unserer digitalen Infrastruktur, von den Routern in unseren Büros bis zu den Chips in unseren Smartphones.

- Kompatibilität und Migration: Deine heutige Software, deine Netzwerkkomponenten, deine Sicherheitsprotokolle – all das muss mit den neuen Algorithmen kompatibel gemacht werden. Stell dir vor, du renovierst dein Haus und musst alle Fenster und Türen austauschen, weil die neuen Baustandards es erfordern. Das ist nicht trivial und erfordert oft tiefgreifende Änderungen. Außerdem müssen wir sicherstellen, dass die neuen Systeme mit den alten Systemen zusammenarbeiten können, während wir den Übergang gestalten.

- Leistung und Effizienz: Einige der neuen Post-Quanten-Algorithmen sind rechenintensiver als ihre Vorgänger. Das bedeutet, dass sie mehr Energie verbrauchen und mehr Zeit für die Verschlüsselung und Entschlüsselung benötigen könnten. Für hochfrequente Handelsanwendungen oder Geräte mit begrenzter Rechenleistung könnte dies eine erhebliche Herausforderung darstellen. Stell dir vor, du ersetzt dein schnelles Rennrad durch ein robustes Lastenfahrrad. Es ist sicherer, aber langsamer.

- Standardisierung und Implementierung: Die Entscheidung, welche Algorithmen wir standardisieren, ist entscheidend. Hier sind Organisationen wie das National Institute of Standards and Technology (NIST) in den USA führend. Es ist ein Prozess, der von mathematischen Beweisen, Leistungstests und Sicherheitsanalysen begleitet wird. Sobald die Standards feststehen, müssen sie von Herstellern weltweit implementiert werden. Das bedeutet, dass Entwickler neue Bibliotheken schreiben und bestehende Systeme anpassen müssen. Das ist, als würden alle Länder der Welt gleichzeitig eine neue Sprache lernen und ihre Bücher neu schreiben.

Die gute Nachricht ist, dass die Arbeit bereits in vollem Gange ist. NIST hat beispielsweise einen Prozess zur Standardisierung von PQC-Algorithmen eingeleitet, der bereits mehrere Runden durchlaufen hat. Doch die vollständige Umstellung wird Jahre dauern.

Kryptographische Agilität: Die Kunst der Anpassung

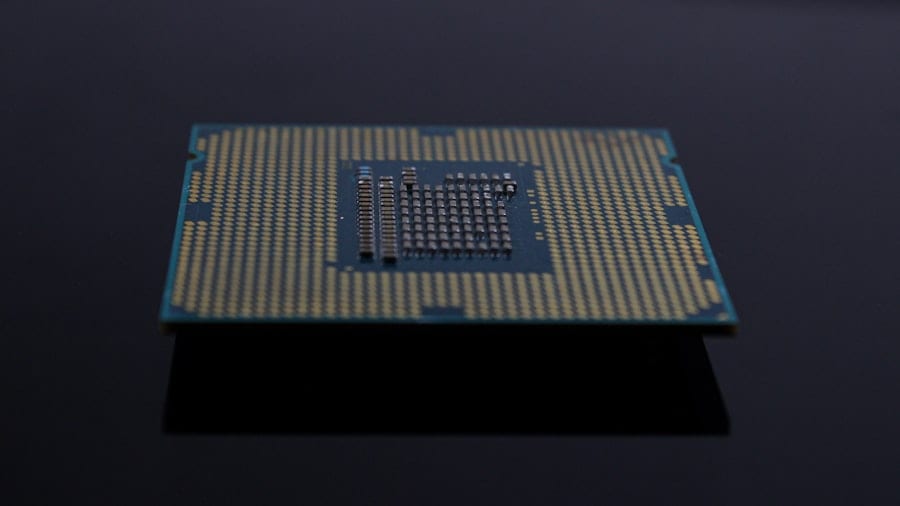

Angesichts der Komplexität und der noch nicht vollständig absehbaren Entwicklung der Quantentechnologie ist es ratsam, nicht auf einen einzigen „magischen“ Post-Quanten-Algorithmus zu setzen. Stattdessen sollten wir auf Flexibilität setzen: auf kryptographische Agilität.

Warum ist Flexibilität unsere beste Verteidigung? Drei Schlüsselargumente.

Kryptographische Agilität bedeutet, dass wir in der Lage sind, unsere Verschlüsselungsalgorithmen relativ einfach und schnell auszutauschen, falls sich die Bedrohungslage ändert oder neue Schwachstellen entdeckt werden. Es ist wie ein Notfallplan, der sicherstellt, dass wir uns schnell an neue Gegebenheiten anpassen können.

- Vorsorge statt Nachsorge: Wenn ein bestimmter Post-Quanten-Algorithmus doch eine unerwartete Schwäche offenbart, brauchen wir die Möglichkeit, schnell auf einen anderen, bewährten Algorithmus umzusteigen. Es ist wie ein Schiff mit mehreren Rettungsbooten. Wenn eines Feuer fängt, kann die Crew auf ein anderes umsteigen.

- Zukünftige Entwicklungen antizipieren: Die Forschung im Bereich Quantencomputing und Quantenresistenz entwickelt sich rasant weiter. Was heute als sicher gilt, kann morgen unter Umständen überholt sein. Kryptographische Agilität ermöglicht es uns, von Fortschritten zu profitieren und uns auf neue Entdeckungen einzustellen. Stell dir vor, du kaufst ein modernes Auto, das die Möglichkeit hat, seine Navigationssoftware per Update zu aktualisieren.

- Die Hybride Strategie: Ein gängiger Ansatz ist die sogenannte „hybride Kryptographie“. Dabei werden sowohl klassische als auch Post-Quanten-Algorithmen kombiniert. Das bedeutet, dass eine Nachricht sowohl mit einem klassischen Verfahren als auch mit einem Post-Quanten-Verfahren verschlüsselt wird. Selbst wenn eine der beiden Verschlüsselungsarten geknackt werden kann, bleibt die Information durch die andere geschützt. Das ist wie eine doppelte Tür – eine aus Holz, die andere aus Stahl.

Diese Fähigkeit, unsere kryptographische Rüstung schnell anpassen zu können, ist entscheidend für die langfristige Sicherheit unserer digitalen Zukunft. Es gibt uns die nötige Widerstandsfähigkeit in einer sich ständig verändernden Bedrohungslandschaft.

Die Rolle jedes Einzelnen: Keine passive Beobachtung

Es mag sich anfühlen, als wäre dies ein Problem, das nur von großen Organisationen und Regierungen gelöst werden kann. Doch das ist nicht der Fall. Jeder einzelne von uns spielt eine Rolle im großen Ganzen. Die Bewusstseinsbildung und die schrittweise Einführung neuer Technologien sind entscheidend für eine sichere digitale Zukunft.

Was können wir tun? Drei einfache Schritte.

Ob als Nutzer, als Entwickler oder als Entscheidungsträger – wir alle können einen Beitrag leisten. Es ist an der Zeit, dass wir uns nicht nur als passive Konsumenten digitaler Dienste verstehen, sondern als aktive Gestalter unserer digitalen Sicherheit.

- Informiere dich und sei kritisch: Verstehe die Grundlagen der Post-Quanten-Bedrohung und die Lösungsansätze. Wenn dir ein Dienst anbietet, deine Sicherheit durch „Quanten-sichere“ Verschlüsselung zu verbessern, vergewissere dich, dass dies auf glaubwürdigen Standards beruht. Sei neugierig und stelle Fragen. Das Wissen ist die erste Verteidigungslinie.

- Unterstütze Unternehmen und Organisationen, die sich vorbereiten: Wenn du die Wahl hast, wähle Dienste und Produkte von Unternehmen, die aktiv an der Umstellung auf Post-Quanten-Kryptographie arbeiten. Deine Nachfrage treibt den Markt und fördert die Entwicklung. Es ist, als würdest du mit deinem Geld abstimmen, welche Technologien gefördert werden sollen.

- Für Entwickler: Beginne mit der Umstellung: Wenn du in der Softwareentwicklung tätig bist, ist jetzt der richtige Zeitpunkt, sich mit den neuen kryptographischen Bibliotheken und Standards vertraut zu machen. Integriere Post-Quanten-Algorithmen schrittweise in deine neuen Projekte und plane die Migration bestehender Systeme. Die frühzeitige Implementierung reduziert den Aufwand erheblich. Es ist wie ein Maler, der einen neuen Pinsel ausprobiert, bevor er ein großes Gemälde beginnt.

Die digitale Zukunft ist keine ferne Vision, sondern eine Realität, die wir heute gestalten. Die Frage „Wie sicher ist unsere digitale Zukunft wirklich?“ kann nur beantwortet werden, wenn wir gemeinsam handeln, lernen und uns anpassen. Die Bedrohung durch Quantencomputer ist real, aber mit den richtigen Werkzeugen, der richtigen Strategie und gemeinsamen Anstrengungen können wir sicherstellen, dass unsere digitale Zukunft nicht nur sicher, sondern auch robust und widerstandsfähig ist.

FAQs

Was versteht man unter Post-Quantum Cybersecurity?

Post-Quantum Cybersecurity bezieht sich auf Sicherheitsmaßnahmen und Verschlüsselungstechniken, die auch gegen Angriffe von Quantencomputern resistent sind. Da Quantencomputer in der Lage sein könnten, viele der heute verwendeten kryptografischen Verfahren zu knacken, entwickelt man neue Algorithmen, die auch in einer Zukunft mit leistungsfähigen Quantencomputern sicher bleiben.

Warum ist Post-Quantum Cybersecurity wichtig für unsere digitale Zukunft?

Quantencomputer könnten in der Lage sein, aktuelle Verschlüsselungen wie RSA oder ECC zu brechen, was die Sicherheit von Daten, Kommunikation und digitalen Identitäten gefährden würde. Post-Quantum Cybersecurity sorgt dafür, dass unsere digitalen Systeme auch dann noch sicher sind, wenn Quantencomputer weit verbreitet sind.

Welche Technologien werden in der Post-Quantum Cybersecurity eingesetzt?

Es gibt verschiedene Ansätze, darunter Gitter-basierte Kryptografie, Code-basierte Kryptografie, Multivariate Gleichungssysteme und Hash-basierte Signaturen. Diese Methoden sind so konzipiert, dass sie auch gegen die Rechenleistung von Quantencomputern resistent sind.

Wie weit ist die Entwicklung von Post-Quantum-Verschlüsselung heute?

Die Forschung ist sehr aktiv, und Organisationen wie das NIST (National Institute of Standards and Technology) arbeiten an der Standardisierung von Post-Quantum-Kryptografie. Erste Algorithmen wurden bereits ausgewählt, aber die breite Implementierung in der Praxis steht noch am Anfang.

Was kann ich persönlich tun, um mich auf eine post-quantum sichere digitale Zukunft vorzubereiten?

Du kannst dich informieren und darauf achten, dass Software und Dienste, die du nutzt, zukünftig Post-Quantum-Algorithmen unterstützen. Unternehmen und Entwickler sollten frühzeitig auf neue Standards umstellen, um langfristig Sicherheit zu gewährleisten. Für dich als Nutzer bedeutet das vor allem, wachsam zu bleiben und Updates ernst zu nehmen.